Warum der Schutz digitaler Infrastrukturen nicht unterschätzt werden darf

Bedrohungen und Vorgehensweisen von Cyberkriminellen entwickeln sich fortlaufend weiter, dennoch verlassen sich zu viele Unternehmen auf Sicherheitstechnologien von gestern, um sich vor den aktuellen Gefahren von heute abzusichern. Herkömmliche Sicherheitslösungen sind kaum noch ausreichend, um Unternehmen sinnvoll und umfassend zu schützen. Um das zu erreichen, muss der Einsatz von Securitysoftware durch Sicherheitsinformationen über aktuelle Bedrohungen und Attacken ergänzt werden. Dafür fehlen jedoch in den meisten Unternehmen interne Ressourcen.

Zu den größten Gefahren zählen daher zielgerichtete und mitunter äußerst komplexe Angriffe, sogenannte Advanced Persistent Threats (ATPs). Das mangelnde Einschätzungsvermögen für neue Bedrohungen und eine dementsprechendes verminderte Reaktionsmöglichkeit machen es für Angreifer zu einem Kinderspiel in Unternehmen erhebliche Schäden zu verursachen. Erfolgreiche Angriffe dieser Art ziehen unvorhersehbare Auswirkungen mit sich. So können beispielsweise verborgene Attacken unerkannt Daten und Geschäftsprozesse abgreifen und manipulieren. Cyberkriminelle sind so in der Lage Unternehmen auch über einen längeren Zeitraum zu infiltrieren.

Cybersicherheit entscheidet über den Erfolg der digitalen Transformation

Automatisierung und digitale Transformation tragen deutlich zum aktuellen und künftigen Erfolg von Unternehmen bei. Neben dem Profit aus den zahlreichen Vorteilen dieser Entwicklungen darf jedoch der Schutz der digitalisierten Infrastrukturen nicht außer Acht gelassen werden.

Eine umfassende Cybersicherheitsstrategie wird zum Muss im digitalen Zeitalter. Sie ist neben Compliance und Datennutzung eine der wichtigsten strategischen Anliegen der digitalen Geschäftswelt. Sicherheitsstrategien sollten mit einer klaren Fokussierung auf die geschäftlichen Anforderungen erstellt werden. Dabei kann ein adaptiver Sicherheitsansatz Angriffsrisiken und somit auch resultierende Schäden aus erfolgreichen Attacken signifikant minimieren. Bedrohungen können mittels Analysen und moderner Präventionstechnologie erkannt und unschädlich gemacht werden. Dafür müssen auch individuelle Prozesse und Unternehmensstrukturen bedacht werden, um ein eigenes adaptives Cybersicherheitsmodell zu entwickeln und zu implementieren. Standardisierte, herkömmliche Lösungen können nur erschwert die individuellen Bedürfnisse und Anforderungen komplexer Infrastrukturen in Unternehmen umfassend erfüllen.

Für den Bereich der IT-Security werden meist jedoch nicht genügend finanzielle und personelle Ressourcen bereitgestellt, um Sicherheit zur obersten Priorität zu machen. Dabei können Prävention und Vorhersagen Vorfälle eindämmen, bevor sich diese zu einem finanziellen und imageschadenden Desaster entwickeln.

Kaspersky Anti Targeted Attack Platform

Einen vielschichten Ansatz für die Minimierung der Risiken durch zielgerichtete Angriffe bietet das Kaspersky Threat Management and Defense. Von Gegenmaßnahmen und Erkennung bis hin zur Reaktion, Beseitigung von Schwachstellen und Vorhersage möglicher Bedrohungen, bietet Kaspersky hier umfassende Möglichkeiten sich vor zielgerichteten Angriffen abzusichern.

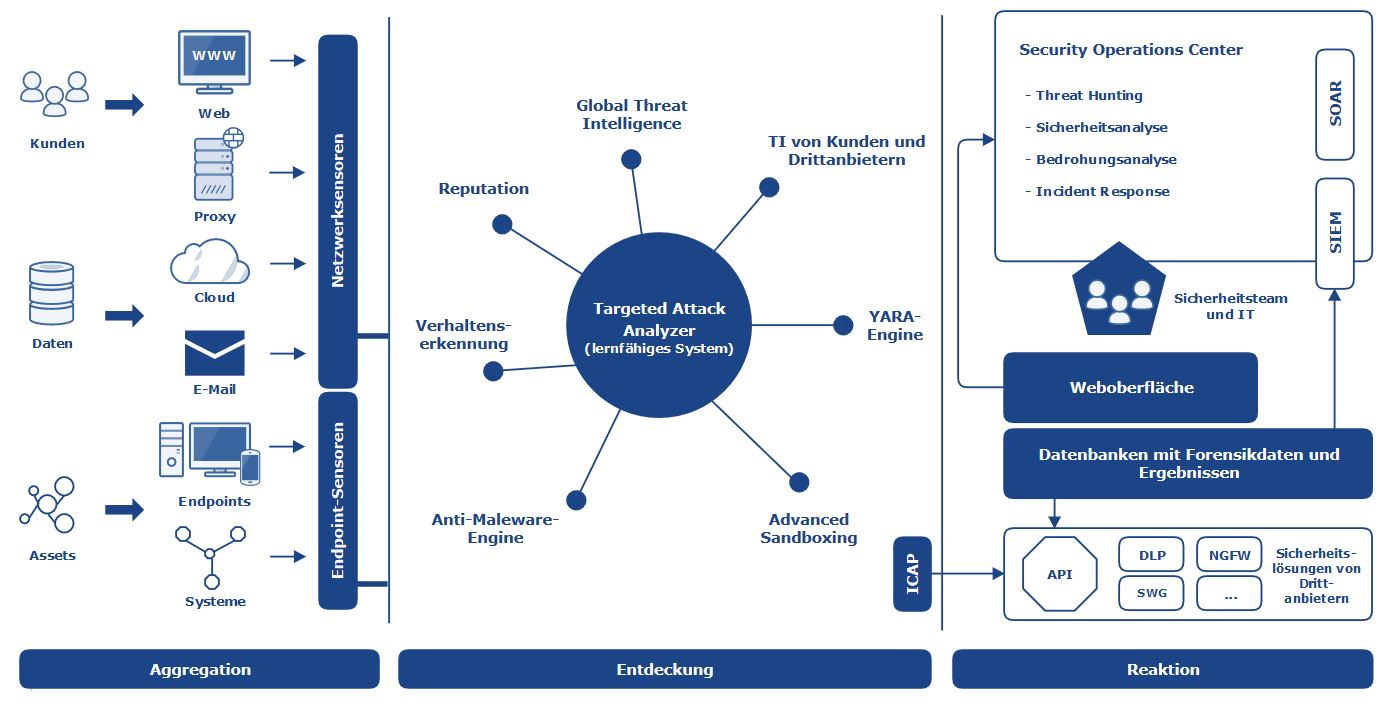

Dazu zählt unter anderem die Kaspersky Anti Targeted Attack Platform (KATA). Sie ermöglicht es Unternehmen zielgerichtete Angriffe und komplexe Bedrohungen zu erkennen und befallene Systeme zu ermitteln. Die Lösung basiert auf lernfähigen Systemen und modernen Security Intelligence Technologien. Sie bietet mehrschichtige Präventionstechnologien mit denen auf jede Phase eines zielgerichteten Angriffs passend reagiert werden kann.

Funktionsweise der Lösung

- Automatisierte Aggregation essentieller Telemetrie und Daten über das Netzwerk hinweg

KATA nutzt Netzwerk- und Endpoint-Daten und gewährleistet so eine vollständige Transparenz verteilter Unternehmensnetzwerke. Frühzeitige Bedrohungserkennung und umfassende Reaktionsmöglichkeiten ergeben sich aus diesem Ansatz. Objekte können über SPAN, ICAP, POP3S oder SMTP gesammelt werden. Verdächtige Objekte können zudem aus benutzerdefinierten Konnektoren von Fremdsystemen extrahiert werden.

- Mehrdimensionale Erkennung

Die Lösung kombiniert Netzwerk- und Endpoint-Daten mit Sandboxing und intelligenten Analysen, um Vorfälle zu erkennen, nach Indikatoren für Gefährdungen zu suchen und auch komplexe gezielte Angriffe zu identifizieren. Durch die Verknüpfung der verschiedenen Teile eines Vorfalls wird ein umfassender Überblick über die gesamte Angriffskette ermöglicht. So können Fehlalarme reduziert werden.

- Automatisierte Prävention und umfassende Reaktionsmöglichkeiten

Über eine Intelligence-Sharing-Ebene, das sogenannte Kaspersky Private Security Network kann KATA automatisch Einschätzungen mit anderen eingesetzten, herkömmlichen Sicherheitslösungen von Kaspersky austauschen. Diese enge Integration auf globaler, Netzwerk- und Endpoint-Ebene zwischen KATA und z.B. Kaspersky Endpoint Security, Kaspersky Security for Virtualization oder Kaspersky Endpoint Detection and Response ermöglicht es bei Bedrohungen sofort umfassende Maßnahmen einzuleiten. - Integration in vorhandene Sicherheitslösungen

Neue Kontexte und Blockierungsergebnisse können in bereits vorhandene Lösungen eingepflegt, Blockierungsregeln an Next-Generation-Firewalls gesendet, Daten zu Sicherheitsverletzungen an SIEM-Systeme gesendet und eindeutige URL und Domänen-Insights den Secure Web Gateways hinzugefügt werden.

KATA bietet in Kombination mit weiteren Lösungen also einen integrierten, strategischen Ansatz zur Erkennung von und Reaktion auf Bedrohungen und zur Abwehr zielgerichteter Angriffe.

Wir konnten bereits erfolgreiche KATA Projekte mit unseren Kunden durchführen und wurden in diesem Jahr als Kaspersky No. 1 Service Partner ausgezeichnet. Auch weitere Möglichkeiten und Anwendungsszenarien der Kaspersky Services können bei Interesse in einem persönlichen Gespräch vorgestellt werden. Gerne kontaktieren Sie uns dazu über das untenstehende Kontaktformular.

v.r. Thomas Brandt (Kaspersky Lab), Sebastian Scheuring (bitbone AG), Peter Neumeier, Wasilij Geist, Ilijana Vavan und Tonia Thieleke (alle Kaspersky Lab)

Ihr

Sebastian Scheuring

Vorstand

T: +49 931 250993-10

M:

Connect auf LinkedIn

Noch Fragen?

Wir helfen Ihnen gerne zu allen Fragen rund um dieses Thema weiter: